دوربین مدار بسته

نصب دوربین مدار بسته - دزدگیر و اعلام حریق

دوربین مدار بسته

نصب دوربین مدار بسته - دزدگیر و اعلام حریقFTP چیست و چه کاربردی دارد؟

FTP یکی از قدیمی ترین پروتکل های اینترنت می باشد که هنوز هم کاربرد زیادی دارد و در سال 1970 در اینترنت توسعه یافت.

FTP از حروف اول کلمات File Transfer Protocol تشکیل شده است که به معنی پروتکل انتقال فایل است.

FTP

کاربرد عملی و رایج از این پروتکل، یعنی FTP، بیشتر زمانی است که شما قصد انتقال یک فایل از رایانه خودتان به یک سرویس دهنده فضای میزبانی (Host) را دارید. در این زمان است که شما باید از این ابزار برای تبادل فایل استفاده کنید. مثلا شما چند فایل HTML ساختهاید و حالا قصد بارگذاری آن برای نمایش در وب را دارید. در اینجاست که باید پس از تهیه یک فضای مناسب، اقدام به بارگذاری یا آپلود (Upload) آن فایلها، به وسیله FTP روی هاست خود کنید. در اینجا هم باید از یک برنامه معمولاً گرافیکی هم استفاده کنید که این مورد یکی از راههای استفاده از اف تی پی است.

پس به عبارت ساده، FTP یک راه کار برای انتقال فایل و پوشه بین رایانههای مختلف در شبکه است. که یکی اصلیترین مصداق آن انتقال فایلهای سایت روی فضای میزبانی با استفاده از FTP است. برای این کار شما در پنل فضای میزبانی خود یک حساب FTP میسازید و پس از آن با یک نرم افزار نصب شده روی رایانۀ خودتان، و همچنین نام کاربری و رمز عبوری که در زمان ساخت حساب FTP تعیین کردید، وارد حساب خود میشوید و اقدام به انتقال و مدیریت فایلهای خود میکنید.

امنیت بکار گرفته شده برای FTP بسیار ضعیف بوده بطوریکه امکان هک شدن داده ها از نظر تئوری برای این پروتکل وجود دارد (برخلاف پروتکل HTTP که از نظر تئوری، امکان هک شدن برای آن وجود ندارد).

ولی چه چیزی باعث محبوبیت FTP شده است؟ بسیار عجیب است که پس از گذشت سالیان سال، کاربران زیادی هنوز از این پروتکل برای ارسال و دریافت داده هایشان استفاده می نمایند. دلیل محبوبیت این پروتکل، شاید بتوان گفت در کاربر پسندی آن است. کاربران می توانند از طریق نرم افزارهای مخصوصی که برای این کار طراحی شده اند، از روی دسکتاپ کامپیوتر خود، فایل های مورد نیازشان را به سرور ارسال، یا دریافت دارند. درست مثل آنکه این عملیات دارد از طریق MyComputer انجام می شود.

(مانند کپی فایل در کامپیوتر میباشد).

VPN چیست؟

VPN چیست؟

با رشد بیزینس و کسب و کار، اغلب محل انجام کارهای یک شرکت به بیش از یک فروشگاه یا اداره گسترش پیدا میکند که ممکن است در مکانهای بسیار دور از یکدیگر باشند. برای ادامه فعالیت شرکت، شعبهها و کارکنانشان و همچنین کارکنانی که از راه دور فعالیت میکنند، به یک راه ارتباطی سریع، امن و قابل اتکا نیاز دارند تا بین این شبکهها اطلاعات رد و بدل کنند.

بهترین گزینه استفاده از شبکه اختصاصی مجازی VPN است.

یعنی آن رایانه از راه دور، در بستر شبکه اینترنت با استفاده از یک شبکه VPN به این شبکه محلی مد نظر ما متصل می شود. که مهمترین دلیل استفاده از این روش، امنیت آن است که داده ها در طول مسیر تا حد بالایی از سرقت در امان میمانند. این استفاده عالی از VPN هاست که برای برقراری ارتباطی امن بین رایانه ها و شبکه های رایانه ای استفاده میگردد.

به عبارتی ساده و کلی تر، VPN که سرنام کلمات Virtual Private Network به معنای شبکه خصوصی مجازی می باشد.

اصولاً VPN یک شبکه اختصاصی است که از یک شبکه عمومی مانند اینترنت برای ایجاد یک کانال ارتباطی مخصوص بین چندین کاربر و دسترسی به اطلاعات بهره میبرد.

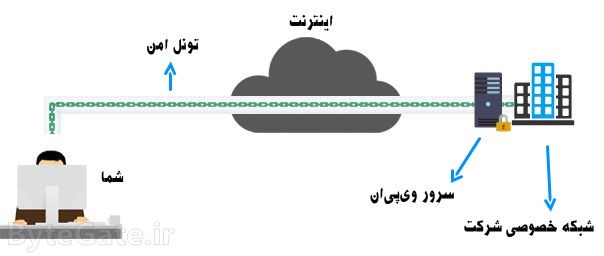

وی پی ان با ایجاد یک پروتکل تونلینگ یک ارتباط امن بین مبدا و مقصد را ایجاد می کند. این تونلینگ (که انواع مختلفی دارد) به معنی یک تونل فیزیکی نمی باشد بلکه به معنی رمزنگاری داده ها با الگوریتم خاص می باشدو یک فضای کاملاً امن را در اختیار کاربر قرار میدهد. مانند تصویر زیر:

بهره بردن VPN از شبکههای عمومی مسافت را بیمعنی میسازد، امنیت را بالا میبرد و دردسرهای استفاده از پروتکلهای مختلف را کاهش میدهد.

VPNهای فیلتر شکن و خطرات آنها

ممکن است شما نیز از این فیلترشکنها استفاده کرده باشید و خب نیازتان هم برطرف شده باشد اما اغلب افراد متاسفانه اهمیتی به امنیت اطلاعاتشان نداده و فکر میکنند که این فیلترشکنها و ویپیان ها خطری برایشان به حساب نمیآید.

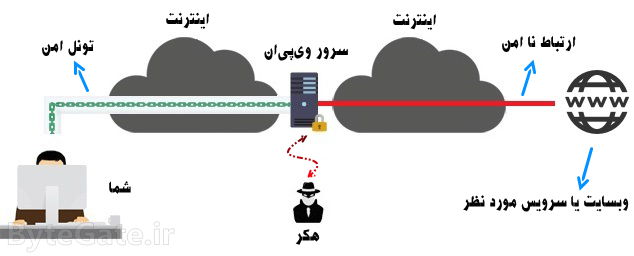

ویپیان هایی که به عنوان فیلتر شکن عمل میکنند، با ایجاد یک تونل بین شما و سرور خریداری شده (یا رایگان) و رمزگذاری اطلاعات، باعث میشوند که درخواستهای ما برای فیلترهای مخابرات و شرکتهای ارائه دهنده خدمات اینترنتی (ISP) غیرقابل فهم بوده و بدون مشکل از آنها رد شود. سپس این درخواست را که دریافت کرده اند، به صورت عادی به وبسایت یا سرویس مورد درخواست شما ارسال میکنند. آن سرویس یا وبسایت هم پاسخ را برای سرور ویپیان میفرستد (چون آن را به عنوان درخواست دهنده میشناسد) و سرور ویپیان پاسخ را رمزگذاری کرده و باز هم با استفاده از تونلی، فیلترهای مخابرات و ISP را دور زده و در سمت کلاینت شما رمزگشایی میشود و به این ترتیب شما از وبسایت یا سرویس مورد نظر استفاده میکنید. مثل تصویر زیر:

اگر به تصویر بالا دقت کنید، خیلی راحت همه چیز دستتان میآید. اگر سرور ویپیان توسط یک هکر کنترل شود، وی بدون مشکلی به ارتباط بین شما و وبسایت مورد نظر دسترسی خواهد داشت. یعنی اگر درخواست ورود به حساب کاربریای را بدهید، چون رمز و نام کاربری همراه با درخواست ارسال میشوند، به راحتی میتواند آنها را مشاهده کند! توجه به این نکته ضروری است که اگر نگوییم همه سرورهای فیلتر شکن، بســــــــــــــــــیاری از آنها از این طریق اطلاعات شناسایی - هویتی (تنها وبسایت است که هویت شما را نشناخته و سرور ویپیان را به عنوان طرف مقابل میشناسد این درحالی است که خود سرور ویپیان بدون هیچ مشکلی شما را میشناسد!) و سایر اطلاعات حساس مثل رمزهای عبور، کوکی مرورگرتان، اطلاعات بانکی و ... استفاده کنندگان را میدزدند.

و نیز به همین وسیله با پورتهای باز رایانه به اطلاعات دورن رایانه شما دسترسی پیدا کرده و امکان کپی برداری و یا دیدن اطلاعات داخلی کاربر برای سرورهای خارجی میسر میشود.

از طرفی چون این سرویسها غیرقانونی هستند و مکانیزم کارشان به صورتی است که هویت صاحبشان مخفی است، امکان شکایت از آنها نیز اغلب وجود نخواهد داشت یعنی مثلاً اگر رمزتان دزدیده شد، دیگر دزدیده شده است و کار نه از دست پلیس و نه از دست خودتان بر نخواهد آمد. در این گونه مواقع بهتر است رمزتان را سریعاً عوض کنید.

توصیه

تا حد امکان از فیلترشکنها استفاده نکنید! اگر استفاده میکنید، به هیــــــــــــــچ وجه اطلاعات حساسی نظیر شماره کارت بانکی، رمز اینترنتی آن و ... را حتی تایپ هم نکنید چه برسد که آن را ارسال کنید. اگر مجبور هستید، مطمئن شوید که فقط به سایتهایی میروید که از پروتکل HTTPS بجای HTTP استفاده میکنند. در اینگونه سایتها اطلاعات بین شما و سایت رمزگذاری میشود یعنی حتی برای سرور ویپیان و فیلترشکن هم غیرقابل فهم خواهد بود. در غیر این صورت، مطمئن باشید که اطلاعاتتان توسط شخصی خوانده میشود!

Proxy Server (پروکسی سرور) چیست، چگونه کار میکند؟

پروکسی چیست؟

پروکسی در لغت به معنای "وکیل" و "به نیابت کسی کاری را انجام دادن" است. در دنیای اینترنت پروکسی به کامپیوتری گفته میشود که به سایر کامپیوترها اجازه میدهد تا از طریق آن با مقصدشان یک ارتباط غیر مستقیم برقرار کنند.

Proxy Server

بیایید این مطلب را با یک مثال ساده بیشتر توضیح دهیم. فرض کنید شما

در یک اداره کار میکنید. هر اتاق این اداره یک خط تلفن دارد که به

تلفنخانه مرکزی اداره وصل است. حال اگر شما بخواهید از اداره به منزلتان

زنگ بزنید لازم است یک شماره (مثلا ٩) را بگیرید و بعد از تلفنچی اداره

بخواهید که شماره تلفن منزلتان را گرفته و به شما وصل کند. نقش تلفنخانه و

تلفنچی در این مثال دقیقا مانند نقش پروکسی در اینترنت است. وقتی کامپیوتری

از طریق پروکسی به اینترنت وصل است و میخواهد به یک فایل دسترسی پیدا کند،

ابتدا درخواستش را به پروکسی میفرستد. سپس پروکسی به کامپیوتر مقصد متصل

شده و فایل درخواستی را دریافت میکند و بعد آن را برای کامپیوتر درخواست

کننده میفرستد. شکل بالا ارتباط از طریق پروکسی را نشان میدهد.

همانطور که می بینید عملا هیچ ارتباط مستقیمی بین کامپیوتر سرویس دهنده و

کامپیوتر سرویس گیرنده وجود ندارد .

همانطور که می بینید پروکسی در

اینجا به عنوان یک واسطه عمل میکند و عملا هیچ ارتباط مستقیمی بین

کامپیوترهای سرویس دهنده و سرویس گیرنده وجود ندارد. حال ممکن است برایتان

این سوال پیش آید که کاربرد پروکسی چیست و چرا گاهی از آن استفاده میشود.

پاسخ این است که برای استفاده از پروکسی دلایل زیادی وجود دارد که در زیر به مهمترین انها اشاره می کنیم:

● بالا بردن امنیت شبکه:

گاهی

مدیران شبکه برای بالا بردن امنیت شبکه شان و حفاظت کاربران در برابر

هکرها از پروکسی استفاده میکنند. در این حالت به جای این که تک تک کاربران

مستقیما به اینترنت متصل شوند، همگی از طریق یک پروکسی به اینترنت وصل

میشوند. به این ترتیب مدیر شبکه می تواند با نصب فایروال و سایر نرم

افزارهای امنیتی و با نظارت بر پروکسی از کل شبکه تحت مدیریتش محافظت کند.

● اعمال محدودیت بر کاربران:

گاهی

علت استفاده مدیران شبکه از پروکسی، اعمال محدودیت بر کاربران است. البته

توجه کنید که اعمال محدودیت، صرفا به معنی فیلترینگ یا سانسور نیست بلکه

ممکن است مدیر شبکه فقط استفاده از برخی نرم افزارها (مانند چت) را برای

کاربرانش ممنوع کند.

● کش کردن (Caching):

یکی

از کاربردها مهم پروکسی انجام کش است. کش به یک نسخه بایگانی شده از

محتویات اینترنت بر روی پروکسی گویند. فرض کنید در شبکه ای که از پروکسی

ایستفاده میکند چند صد کاربر وجود دارد. حال یکی از این کاربران مخواهد

اخبار سایت بی بی سی را بخواند، لذا درخواستی را به پروکسی فرستاده و

پروکسی نیز صفحه مورد نظر را از سایت بی بی سی گرفته و برایش ارسال میکند.

در اینجا پروکسی میتواند یک نسخه از این صفحه را بر روی هارد دیسکش ذخیره

کند. حال اگر کاربر دیگری تقاضای همین صفحه را بکند دیگر لازم نیست پروکسی

مجددا به سایت بی بی سی مراجعه کند، بلکه خیلی راحت نسخه ای که روی هارد

دیسکش ذخیره شده را برای وی میفرستد. با انجام این کار هم به سرعت و کارایی

شبکه اضافه میشود و هم از ترافیک و بار شبکه کاسته میگردد. البته انجام

عمل کش، الگوریتم پیچیده ای دارد و پروکسی باید به نحوی این کار را انجام

دهد تا از ارسال اطلاعات تاریخ گذشته اجتناب شود.

● حفظ هویت:

علت

استفاده بعضی کاربران از پروکسی، مخفی ماندن و شناسایی نشدن است، زیرا از

دید کامپیوتر میزبان، آن کسی که تقاضای اطلاعات کرده پروکسی است نه کاربر.

البته هر کس برای مخفی کاری دلایل خاص خود را دارد. ممکن است شما یک شخص

معروف باشید و نخواهید کسی بفهمد که شما از چه سایتهایی بازدید کرده اید.

حالت دیگر این است که یک هکر بخواهد به یک سیستم نفوذ کند و هیچ ردپایی از

خود بجا نگذارد.

توجه داشته باشید که همه پروکسی ها برای مخفی کاری

مناسب نیستند و از این نظر به دو دسته ناشناس (Anonymous) و غیر ناشناس

(Non Anonymous) تقسیم میشوند. پروکسی های ناشناس، هویت فردی که ازشان

استفاده میکند را حفظ میکنند در حالی که پروکسی های غیر ناشناس هویت (IP

آدرس) کاربرشان را به کامپیوتر هدف اطلاع میدهند.

● تحت نظر گرفتن و سرقت اطلاعات:

به

مثالی که در اول این بحث آورده شد برگردید. همواره برای تلفنچی اداره این

امکان وجود دارد که به مکالمات شما دزدکی گوش دهد و از کارتان سر درآورد.

عین همین مسئله برای پروکسی صادق است. گاهی یک سازمان امنیتی یا یک نهاد

دولتی مثل FBI اقدام به ایجاد پروکسی عمومی میکند و سعی میکند با تحت نظر

قرار دادن کسانی که از پروکسی آنها استفاده میکنند، اقدام به شناسایی هکرها

و خرابکاران کند. گاهی نیز این هکرها و دزدان اینترنتی هستند که اقدام به

ایجاد پروکسی میکنند و قصدشان این است تا با زیر نظر گرفتن کاربران،

اطلاعات مهم آنها مثل شماره کارت اعتباری و پسوردها را سرقت کنند.

● آدرس پروکسی:

آدرس

پروکسی که قصد استفاده از آن را دارید نباید در لیست سیاه مخابرات باشد

وگرنه کار نخواهد کرد. عملا این امکان برای سانسور کنندگان وجود ندارد که

آدرس تمام پروکسی ها را در لیست سیاهشان قرار دهند؛ چون هر روزه هزاران

پروکسی شروع به کار میکنند و صدهها عدد نیز از ارائه سرویس باز می مانند.

کنترل و شناسایی همه پروکسی ها برای سانسور کنندگان کاری غیر ممکن است.

● پروکسی عمومی :

بسیاری از پروکسی ها توسط سازمانها و مؤسسات و برای ارائه خدمت به کاربران خودشان ایجاد شده اند. این دسته از پروکسی ها از ارائه سرویس به شما امتناع خواهند کرد. برای استفاده از گروهی دیگر از پروکسی ها ممکن است نیاز به پسورد داشته باشید. برای این که بتوانید از آنها استفاده کنید باید مشترکشان شوید و آبونمان بپردازید. خوب، اگر قصد پول خرج کردن ندارید تنها گزینه باقیمانده برایتان پروکسی های عمومی و پروکسی های حفاظت نشده هستند. پروکسی های حفاظت نشده در اصل متعلق به مؤسسات و سازمانها هستند و برای استفاده داخلی خودشان طراحی شده اند ولی به علت ضعف در مدیریت و پیکربندی، به افراد خارج از آن سازمان نیز سرویس میدهند. بدیهی است که عمر این پروکسی ها بسیار کوتاه می باشد و به محض این که صاحبان پروکسی به سوء استفاده از پروکسیشان پی ببرند آن را خواهند بست. پروکسی عمومی (Public Proxy) به پروکسی میگویند که برای استفاده رایگان عموم کاربران اینترنت طراحی شده است. عملا چنین پروکسی وجود ندارد؛ چرا که ایجاد و نگهداری یک پروکسی هزینه زیادی برای صاحب آن دارد و در مقابل هیچ منفعتی هم برای او به همراه ندارد (البته بجز وب پروکسی ها). بنابراین نسبت به پروکسی های عمومی به دیده احتیاط نگاه کنید، زیرا ممکن است متعلق به سازمانهای جاسوسی یا دزدان اینترنتی باشد. البته گاهی چنین پروکسی هایی از طرف سازمانهای مبارزه با سانسور هم راه اندازی می شوند.

ویژگی های پروکسی

ویژگی اول : با

استفاده از Proxy Server می توان از اکثر پروتکلهای موجود در شبکه های محلی

در محدوده نرم افزارهای کاربردی در شبکه های LAN مرتبط با اینترنت استفاده

کرد .

Proxy Server پروتکلهای پر کاربرد شبکه های محلی مانند

IPX/SPX (مورد استفاده در شبکه های ناول) ، NETBEUI (مورد استفاده در شبکه

های LAN با تعداد کاربران کم) و TCP/IP (مورد استفاده در شبکه های

Intranet) را پشتیبانی می کند. با این ترتیب برای اینکه بتوان از یک نرم

افزار کاربردی شبکه LAN که مثلا" با پروتکل IPX/SPX روی ناول نوشته شده ،

روی اینترنت استفاده کرد نیازی نیست که قسمتهای مربوط به ارتباط با شبکه که

از Function Call های API استفاده کرده را به Function Call های TCP/IP

تغییر داد بلکه Proxy Server خود این تغییرات را انجام داده و می توان به

راحتی از نرم افزاری که تا کنون تحت یک شبکه LAN با ناول کار می کرده است

را در شبکه ای که مستقیما" به اینترنت متصل است ، استفاده کرد .

همین

ویژگی درباره سرویسهای اینترنت مانند , FTP , Telnet , Gopher , IRC

RealAudio , Pop3 و . . . وجود دارد . به این معنا که هنگام پیاده سازی

برنامه با یک سرویس یا پروتکل خاص ، محدودیتی نبوده و کدی در برنامه برای

ایجاد هماهنگی نوشته نمی شود .

ویژگی دوم : با

Cache کردن اطلاعاتی که بیشتر استفاده می شوند و با بروز نگاه داشتن آنها ،

قابلیت سرویسهای اینترنت نمایان تر شده و مقدار قابل توجهی در پهنای باند

ارتباطی صرفه جویی می گردد.

ویژگی سوم : Proxy

Server امکانات ویژه ای برای ایجاد امنیت در شبکه دارد . معمولا" در شبکه

ها دو دسته امنیت اطلاعاتی مد نظر است . یکی آنکه همه کاربران شبکه نتوانند

از همه سایتها استفاده کنند و دیگر آنکه هر کسی نتواند از روی اینترنت به

اطلاعات شبکه دسترسی پیدا کند . با استفاده ازProxy Server نیازی نیست که

هر Client بطور مستقیم به اینترنت وصل شود در ضمن از دسترسی غیرمجاز به

شبکه داخلی جلوگیری می شود . همچنین می توان با استفاده از SSL(Secure

Sockets Layers) امکان رمز کردن داده ها را نیز فراهم آورد.

ویژگی چهارم : Proxy Server بعنوان نرم افزاری که می تواند با سیستم عامل شما مجتمع شود و همچنین با IIS(Internet Information Server) سازگار می باشد، استفاده می گردد.

خدمات Proxy Server

Proxy Server سه سرویس در اختیار کاربران خود قرار می دهد:

1-Web Proxy Service :

این سرویس برای Web Publishing یا همان ایجاد Web Site های مختلف درشبکه

LAN مفید می باشد . برای این منظور قابلیت مهم Reverse Proxing در نظر

گرفته شده است . Reverse Proxing امکان شبیه سازی محیط اینترنت درمحیط داخل

می باشد. به این ترتیب فرد بدون ایجاد ارتباط فیزیکی با اینترنت می تواند

برنامه خود را همچنان که در محیط اینترنت عمل خواهد کرد، تست کرده و مورد

استفاده قرا دهد. این قابلیت در بالا بردن سرعت و کاهش هزینه تولید نرم

افزارهای کاربردی تحت اینترنت موثر است.

2-Winsock Proxy Service :

منظور، امکان استفاده از API Callهای Winsock در Windows است . در Windows

، Function Call های مورد استفاده در سرویسهای اینترنت مانند Telnet ، FTP

، Gopher و . . . ، تحت عنوان Winsock Protocols معرفی شده اند. در حقیقت

برای استفاده از این سرویسها در نرم افزارهای کاربردی نیازی نیست که برنامه

نویس چگونگی استفاده از این سرویسها را پیش بینی کند.

3-Socks Proxy Service : این سرویس، سرویس Socks 4.3a را پشتیبانی می کند که در واقع زیر مجموعه ای از Winsock می باشد و امکان استفاده از Http 1.02 و بالاتر را فراهم می کند. به این ترتیب می توان در طراحی Website خارج از Firewall ، Security ایجاد کرد.

معیارهای موثر در انتخاب Proxy Server

1- سخت افزار مورد نیاز : برای هر چه بهتر شدن توانمندیهای Proxy Server ، باید سخت افزار آن توانایی تحمل بار مورد انتظار را داشته باشد .

2- نوع رسانه فیزیکی برای ارتباط با اینترنت :

راه حلهای مختلفی برای اتصال به شبکه اینترنت وجود دارد . ساده ترین راه ،

استفاده از مودم و خطوط آنالوگ می باشد . راه دیگر استفاده از ISDN و خطوط

دیجیتال است که هم احتیاج به تبدیل اطلاعات از آنالوگ به دیجیتال و برعکس

در ارسال و دریافت اطلاعات ندارد و هم از سرعت بالاتری برخوردار است . روش

دیگر استفاده از خط های T1/E1 با ظرفیت انتقال گیگا بایت می باشد .

* پیشنهاد می شود که در شبکه های با کمتر از 250 کاربر از ISDN و از 250

کاربر به بالا از T1/E1 استفاده شود . ( البته در ایران به علت عدم وجود

خطوط ISDN و کمبود خطوط T1/E1 این استانداردها کمتر قابل پیاده سازی هستند.

)

3- هزینه ارتباط با اینترنت :دو

عامل موثر در هزینه اتصال به اینترنت ، پهنای باند و مانایی ارتباط می

باشد . هر چه مرورگرهای اینترنتی بیشتر و زمان استفاده بیشتر باشد ، هزینه

بالاتر خواهد بود . با توجه به اینکه Proxy Server می تواند با Caching

اطلاعات این موارد را بهبود بخشد ، بررسی این عامل می تواند در تعیین تعداد

Proxy های مورد استفاده موثر باشد .

4- نوع و نحوه مدیریت سایت :این

عامل نیز در تعیین تعداد Proxyها موثر است . مثلا" اگر در شبکه ای مشکل

راهبری وجود داشته باشد ، با اضافه کردن تعداد Proxyها ، مشکل راهبری نیز

بیشتر خواهد شد .

5- پروتکل های مورد استفاده :Proxy

Server ها معمولا" از پروتکلهای TCP/IP و یا IPX/SPX برای ارتباط با

Client ها استفاده می کنند . بنابراین برای استفاده از Proxy باید یکی از

این پروتکل ها را در شبکه استفاده کرد .

* پیشنهاد می شود در شبکه های کوچک با توجه به تعداد کاربرها Proxy Server و Web Server روی یک کامپیوتر تعبیه شوند و در شبکه های متوسط یا بزرگ تعدادserverProxyها بیش از یکی باشد .

انواع Proxy

تعدادی از انواع Proxy Server ها به قرار ذیل می باشند :

cache Proxy: جهت caching اطلاعات .

web Proxy: جهت جلوگیری از نفوذ Hacker ها و هم چنین تغییر فرمت webpageها .

Access control Proxy: جهت ضبط اطلاعات و عملکرد کاربران در شبکه های محلی.

Anonymizing Proxy:جهت مخفی نگه داشتن اطلاعات کاربر متقاضی اطلاعات .

Hostile Proxy:

معمولا توسط نفوذگران به صورت یک نرم افزار در سرور نصب می شود تا نسبت به

شنود کلیه فعالیت های کاربران برای نصب کننده آن اقدام کند.

Transparent Proxy:

به Proxy هایی گفته می شود که از دید user در شبکه وجود ندارد ، در حالی

که وجود داشته و نسبت به انجام اعمال محول شده اقدام می کند.

Non-trans

Proxy,Open Proxy ,Spilet Proxy ,Reverse Proxyو …انواع دیگر Proxy می

باشند که در فرصتی دیگر به معرفی آنها خواهیم پرداخت .

نحوه کار Proxy

همان طور که از تعریف انواع Proxy ها می توانید حدس بزنید ،ف ی ل ت ر شکن ها در واقع نوعی Anonymizing Proxy هستند که اطلاعات مورد نظر شما را از چشم ف ی ل ت ر به دور نگه می دارند.

هنگامی که شما در محل آدرس مرورگر خود ، آدرس سایتی را وارد می کنید و

یا در قسمت search یک موتور جستجو ، کلمه ای را تایپ می کنید ، این در

خواست تبدیل به یک packet شده و برای ارسال به سمت ISP و از آنجا به سمت

سرور اصلی مورد نظر شما آماده می شود.هم چنین پس از رسیدن packet به دست

ISP تان ، سرور ف ی ل ت رینگ موجود در ISP با خواندن محتویات آن ، ازقصد و

منظور شما مطلع شده و اجازه و یا عدم اجازه عبور را صادر می کند .

هنگامی

که به طور عادی نسبت به وارد کردن کلمه و یا سایتی که فیلتر شده است اقدام

می کنید ، سرور فیلتر متوجه غیر مجاز بودن درخواست شما شده و پیغام Access

Denide را برای شما ارسال می کند .اما اگر از یک سرور Proxy استفاده کنید

،موارد زیر اتفاق می افتد :

ابتدا شما در Address Bar مرورگر ،آدرس Proxy Server مورد نظرتان را وارد می کنید .

Home Page سرور Proxy ظاهر شده و از شما می خواهد که آدرس واقعی مورد نظرتان را وارد کنید .

با وارد کردن آدرس مورد نظر در Proxy ، کلمات واردشده از حالت معمول به حالت کد شده تبدیل شده و به سمت سرور Proxy ارسال می شود.

سرور Proxy که شما به آن وصل شده اید ،با بازیابی اطلاعات کد شده ،متوجه می شود که با کدام سرور کاردارید .

تقاضای شما از طریق Proxy برای سرور مورد نظرتان ارسال می شود.

اطلاعات مورد نظر شما از سرور اصلی به سمت Proxy ارسال می شود.

سرور Proxy اطلاعات دریافتی را کد کرده و برای شما ارسال می کند .

و

به این ترتیب چه در مسیر رفت (ارسال تقاضا)و چه در مسیر برگشت (دریافت

اطلاعات)،فیلتر موجوددر ISP متوجه نخواهد شد که شما تقاضای دریافت چه

اطلاعاتی را کرده اید .

اما با همه این تفاصیل باید گفت راه مقابله با

بدی های موجود در اینترنت ،فیلتر آنها به نحو موجود نیست ،چرا که به راحتی

می توان هر ف ی ل ت ر و همین طور هر ف ی ل ت ر شکنی را دور زد .راه حل عملی

و منطقی این معضل ، واکسینه کردن مردم در مقابل این بدی هاست.به عبارت

دیگر اگر بتوانیم مردم را از مزایا و معایب مطالب ،اطلاعات و اتفاقات اطراف

خود مطلع سازیم ،آنگاه نیازی به مراقبت دائم از آنها نیست.

منبع: tegrahost

اطلاعات کامل در مورد دوربین های مدار بسته

اطلاعات کامل در مورد تجهیزات دوربین مدار بسته

اطلاعات کامل در مورد دی وی آر DVR

نصب: دوربین مدار بسته - دزدگیر- اعلام حریق- دفتر تهران-66735116-66732177

شرکت حامی : www.hamicam.com

Remote Desktop چیست؟

Remote Desktop چیست؟

وصل شدن از یک کامپیوتر به یک کامپیوتر دیگر از راه دور را Remote Desktop می نامند .

Remote Desktop:

در کل استفاده از ریموت دسکتاپ خیلی از کارها را در شبکه راحت تر و آسان تر می کند .

به عنوان مثال شما به وسیله

ی کامپیوتر ۱ می خواهید به کامپوتر ۲ وصل شوید و در آن کامپیوتر تغییراتی

را ایجاد کنید و یا از برنامه هایی استفاده کنید که در کامپیوتر ۲ است، که

به سادگی می توانید به وسیله ی ریموت دسکتاپ این کار را انجام بدهید .

و شاید کامپیوتر ۲ در چند طبقه پایین تر از کامپیوتر ۱باشد .

و یا حتی شما می توانید به کامپیوتر اداره با استفاده از ریموت دسکتاپ و خط تلفن وصل شوید

* فاصله در ریموت دسکتاپ هیچ اهمیتی ندارد و تنها چیزی که اهمیت دارد شبکه بودن ۲ کامپیوتر و انجام یک سری کار ها بروی کامپیوتر ها می باشد .

وقتی شما به صورت ریموت دسکتاپ به کامپیوتری وصل می شوید ابتدا از شما یوزر نیم و پسورد خواسته می شود ، مثل اینکه شما از جای خود بلند شده اید ، و به پای کامپیوتر ۲ رفته اید و می خواهید در آن Log On نمایید.

با ریموت دسکتاپ شما می توانید در وقت بسیار صرفه جویی نمایید و به آسانترین شکل ممکن به یک کامپیوتر دیگر وصل شوید .

* ریموت دسکتاپ با پروتکل RDP کار می کند .

( Remote Desktop Protocol )

* شماره پورتِ Remote Desktop ، ۳۳۸۹ است .

* توجه داشته باشید اگر Firewall شما پورت ۳۳۸۹ را ببندد شما دیگر نمی توانید از Remote Desktop استفاده نمایید .

اطلاعات کامل در مورد دوربین های مدار بسته

اطلاعات کامل در مورد تجهیزات دوربین مدار بسته

اطلاعات کامل در مورد دی وی آر DVR

نصب: دوربین مدار بسته - دزدگیر- اعلام حریق- دفتر تهران-66735116-66732177

شرکت حامی : www.hamicam.com